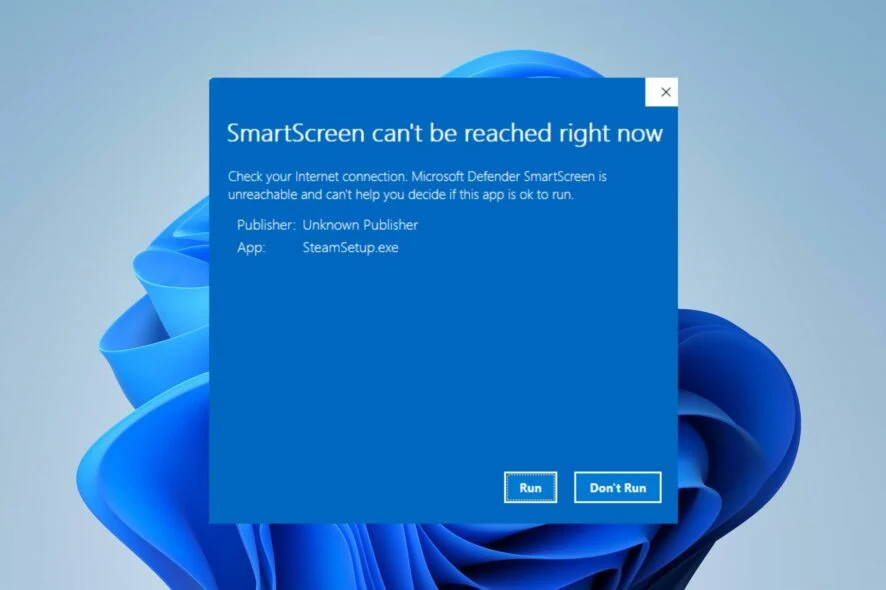

O Microsoft Windows Defender SmartScreen é responsável por proteger seu computador contra sites e aplicativos de phishing ou malware — ele também impede o download de arquivos potencialmente maliciosos. Presente em todos os PCs Windows, o problema reside em uma nova campanha cibercriminosa que abusa da vulnerabilidade CVE-2024-21412 para ultrapassar suas barreiras de segurança e roubar dados de usuários.

De acordo com os pesquisadores da FortiGuard Labs, essa vulnerabilidade entrega aos criminosos a capacidade de injetar malwares e outros softwares maliciosos dentro de um sistema. Como notam ao HackRead, anteriormente, essa vulnerabilidade já foi explorada por stealers como o Lumma e o Meduza — que retorna em nova versão.

O Microsoft Windows Defender SmartScreen é responsável por proteger seu computador contra sites e aplicativos de phishing ou malware — ele também impede o download de arquivos potencialmente maliciosos. Presente em todos os PCs Windows, o problema reside em uma nova campanha cibercriminosa que abusa da vulnerabilidade CVE-2024-21412 para ultrapassar suas barreiras de segurança e roubar dados de usuários.

De acordo com os pesquisadores da FortiGuard Labs, essa vulnerabilidade entrega aos criminosos a capacidade de injetar malwares e outros softwares maliciosos dentro de um sistema. Como notam ao HackRead, anteriormente, essa vulnerabilidade já foi explorada por stealers como o Lumma e o Meduza — que retorna em nova versão.

A técnica do caminho do crime

O modus operandi é o seguinte: atacantes enganam vítimas com uma mensagem enviando um arquivo URL que faz o download de outro arquivo LNK (phishing).

O arquivo LNK possui um executável com script HTA que decodifica e descriptografa código PowerShell para restaurar as URLs finais, enviar arquivos PDF falsos e injetar código shell malicioso. A FortiGuard afirma que esses arquivos são os responsáveis finais para incluir o stealer (o programa que rouba dados) dentro de processos legítimos. Ao final da coleta, os dados são enviados para um servidor de Comando e Controle (C2).

Via Techmundo